En el mundo digital de hoy, donde la información es el activo más valioso de cualquier organización y persona, los términos «ciberseguridad» y «seguridad de la información» se usan a menudo de manera indistinta. Es como si fueran sinónimos, intercambiables en cualquier conversación o artículo. Pero, ¿son realmente lo mismo? 🤔 La respuesta corta es no. Aunque están estrechamente relacionadas y trabajan juntas para proteger lo que valoramos, tienen alcances, enfoques y objetivos distintos.

Imagina que tu hogar es tu «información». La seguridad de la información sería todo lo que haces para proteger tu casa: poner una cerca, instalar cerraduras en las puertas y ventanas, tener un seguro contra incendios, guardar tus documentos importantes en una caja fuerte, y hasta enseñar a tus hijos a no hablar con extraños. La ciberseguridad, por otro lado, sería específicamente el sistema de alarma digital que instalas, las cámaras de seguridad conectadas a internet, el antivirus en tu computadora y la protección de tu red Wi-Fi contra hackers. ¿Ves la diferencia? Uno es un concepto mucho más amplio que el otro.

Este artículo está diseñado para desentrañar la confusión, explicar en detalle las diferencias ciberseguridad y seguridad de la información, y mostrar cómo ambas son piezas vitales de un rompecabezas más grande: la protección integral de tus activos. Prepárate para un viaje profundo que te ayudará a entender, de una vez por todas, por qué necesitas tanto de la ciberseguridad como de la seguridad de la información.

Ideas Claves ciberseguridad vs seguridad de la información

- Alcance y Enfoque: La Seguridad de la Información (SI) es un campo amplio que protege la información en todas sus formas (digital, física, verbal), mientras que la Ciberseguridad (CS) es un subconjunto de la SI, enfocada específicamente en la protección de sistemas y datos digitales contra amenazas cibernéticas.

- Activos Protegidos: La SI se ocupa de asegurar todos los activos de información de una organización, desde documentos en papel y conversaciones, hasta bases de datos digitales. La CS se centra exclusivamente en los activos digitales, como redes, software, hardware y datos electrónicos.

- Tipos de Amenazas: La SI aborda una gama más amplia de riesgos, incluyendo desastres naturales, errores humanos, robos físicos y ataques cibernéticos. La CS se especializa en amenazas que provienen del ciberespacio, como malware, phishing, ransomware y ataques DDoS.

- Complementariedad Esencial: Aunque distintas, la SI y la CS no pueden funcionar eficazmente una sin la otra. La ciberseguridad es una herramienta fundamental para lograr los objetivos de la seguridad de la información en el entorno digital, formando juntas una estrategia de protección integral.

- Roles y Habilidades: Los profesionales de la Seguridad de la Información se enfocan en la gestión de riesgos, políticas y cumplimiento normativo. Los expertos en Ciberseguridad se especializan en la implementación de tecnologías, detección de amenazas y respuesta a incidentes en el ámbito digital.

¿Por Qué Confundimos Ciberseguridad y Seguridad de la Información? 🤷♀️

La confusión entre ciberseguridad y seguridad de la información no es algo nuevo. Se ha intensificado a medida que el mundo se ha vuelto cada vez más digital. Hace unas décadas, la mayoría de la información se almacenaba en papel, en archivadores o en microfichas. La «seguridad de la información» entonces se centraba en proteger esos documentos físicos, garantizar que solo las personas autorizadas tuvieran acceso, que no se perdieran por un incendio o una inundación, y que se mantuvieran íntegros.

Con la llegada de internet y la explosión de la tecnología digital, la mayoría de la información se digitalizó. Nuestros correos electrónicos, documentos, fotos, videos y datos bancarios ahora existen en el ciberespacio. Esto trajo consigo un nuevo conjunto de riesgos: virus informáticos, ataques de hackers, robo de identidad en línea, y mucho más. Para combatir estas nuevas amenazas, surgió un campo especializado: la «ciberseguridad».

El problema es que, para el público en general y a menudo incluso para profesionales no especializados, el «ciber» se convirtió rápidamente en sinónimo de «seguridad» en el contexto digital. Si algo estaba en línea, se hablaba de «ciberseguridad». Si no estaba en línea, quizás se pensaba menos en la seguridad de la información. Los medios de comunicación, al cubrir ataques digitales masivos, casi siempre usan el término «ciberataque» o «problema de ciberseguridad», lo que refuerza la idea de que la ciberseguridad lo abarca todo.

La realidad es que la ciberseguridad es una parte crucial, sí, pero solo una parte del ecosistema más grande de la seguridad de la información. Es como decir que las cerraduras de tu puerta son toda la seguridad de tu casa. Son importantes, pero no son lo único. Esta sección explorará las razones detrás de esta confusión y sentará las bases para entender sus verdaderas diferencias ciberseguridad y seguridad de la información.

La Evolución del Paisaje de la Información 🌐

Antes, la información se manejaba de forma muy distinta. Las empresas guardaban sus registros en grandes archivos, las transacciones bancarias se hacían en papel y las comunicaciones importantes eran por carta o teléfono fijo. La protección de esta información implicaba medidas como:

- Seguridad física: Cajas fuertes, cerraduras, guardias de seguridad.

- Políticas de acceso: Quién podía ver qué documento.

- Respaldo: Copias de seguridad en papel guardadas en diferentes ubicaciones.

Con la era digital, todo cambió. La información se volvió virtual, viajando a través de redes y almacenándose en servidores. Esto trajo eficiencia y velocidad, pero también nuevas vulnerabilidades. Un documento digital puede ser copiado millones de veces en segundos, alterado sin dejar rastro físico, o robado desde el otro lado del mundo con un solo clic.

El Auge del Término «Ciber» 🚀

El prefijo «ciber» se popularizó para describir todo lo relacionado con el internet y las redes informáticas. «Ciberespacio», «cibercrimen», «ciberataque». Es natural que, cuando la protección de estos entornos digitales se volvió crucial, surgiera el término «ciberseguridad». Este término es más moderno, suena más «tecnológico» y se asocia directamente con la protección contra amenazas digitales.

Debido a su omnipresencia en las noticias y en la conversación pública sobre incidentes digitales, mucha gente empezó a usar «ciberseguridad» como el término general para cualquier tipo de protección de datos o sistemas, olvidando que la información existe en muchas formas más allá de lo digital.

La Falta de Educación y Claridad 📚

Otro factor importante es la falta de educación clara sobre estos conceptos. Las universidades y cursos especializados distinguen claramente entre ambos, pero a nivel empresarial o de usuario final, la distinción a menudo se difumina. Las organizaciones a veces tienen departamentos de «ciberseguridad» que, en la práctica, hacen el trabajo de la seguridad de la información, o viceversa. Esto perpetúa la idea errónea de que son lo mismo.

Entender las diferencias ciberseguridad y seguridad de la información no es solo una cuestión de semántica; es fundamental para construir estrategias de protección efectivas. Si solo te enfocas en la ciberseguridad, podrías dejar vulnerables tus activos de información física o verbal. Si solo piensas en la seguridad de la información de manera tradicional, podrías no estar preparado para las sofisticadas amenazas digitales.

En las siguientes secciones, profundizaremos en la definición y el alcance de cada uno, para que nunca más los confundas.

Definiendo la Seguridad de la Información (SI) 🛡️

La Seguridad de la Información (SI) es el paraguas grande, el concepto general que abarca todas las medidas y estrategias para proteger la información de una organización o individuo, sin importar su formato o ubicación. Su objetivo principal es asegurar la continuidad del negocio y minimizar el riesgo de daños a la información, garantizando que esta sea confiable y esté disponible cuando se necesite.

Piensa en la Seguridad de la Información como la gestión de riesgos para todos los datos valiosos. Esto incluye datos en papel, conversaciones verbales, bases de datos digitales, archivos en la nube, correos electrónicos, etc. No se limita solo a la tecnología.

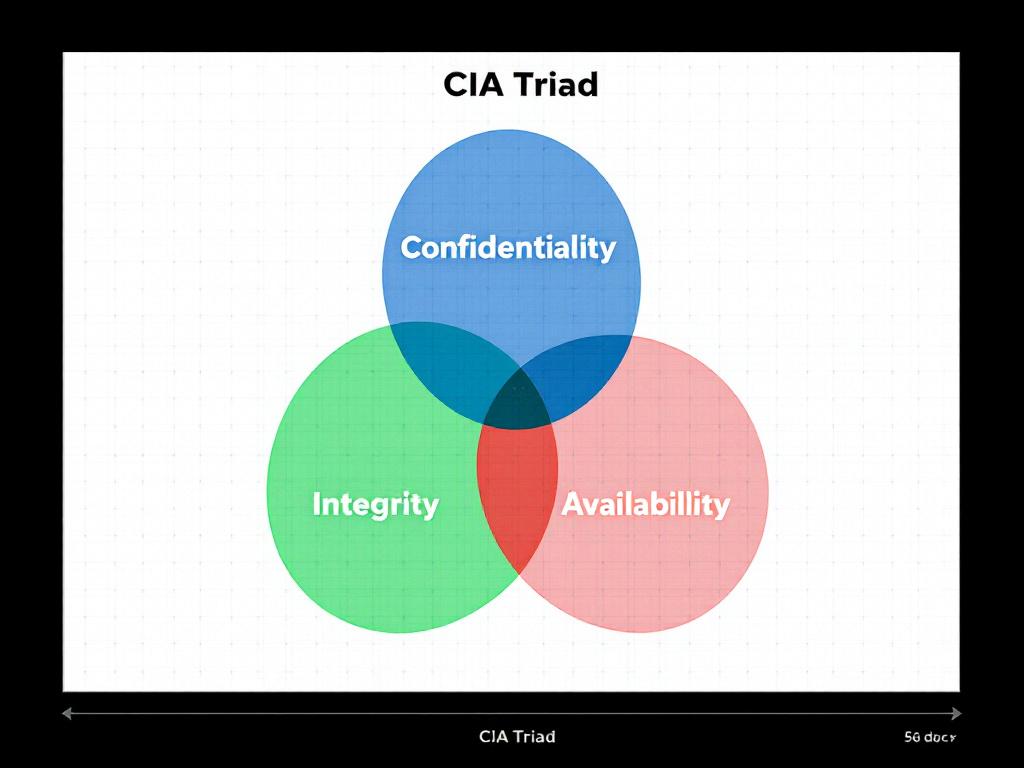

El Pilar Fundamental: La Tríada CIA 🗝️

En el corazón de la Seguridad de la Información se encuentra la famosa Tríada CIA: Confidencialidad, Integridad y Disponibilidad. Estos tres principios son los objetivos que cualquier programa de SI busca alcanzar.

- Confidencialidad (C): Mantener los Secretos en Secreto 🤫

- ¿Qué significa? Asegurar que la información solo sea accesible y divulgada a individuos, entidades o procesos autorizados. En otras palabras, que solo las personas correctas puedan ver la información.

- Ejemplos prácticos:

- Cifrado de datos: Convertir información legible en un código ilegible para que solo quien tenga la clave pueda descifrarla. Esto se usa en WhatsApp, en transacciones bancarias en línea (HTTPS) y en la protección de discos duros.

- Control de acceso: Usar contraseñas, huellas dactilares o tarjetas de identificación para restringir quién puede entrar a un edificio, a una computadora o a un archivo específico.

- Clasificación de la información: Etiquetar documentos como «Confidencial» o «Solo para uso interno» y establecer reglas claras sobre cómo se deben manejar.

- Políticas de privacidad: Acuerdos que establecen cómo se manejarán los datos personales de los clientes.

- Consecuencia de la pérdida: Filtraciones de datos, espionaje corporativo, robo de identidad, pérdida de confianza del cliente.

- Integridad (I): La Información es Veraz y Completa ✅

- ¿Qué significa? Garantizar que la información no ha sido alterada o destruida de forma no autorizada y que es precisa y completa. Se trata de mantener la exactitud y la fiabilidad de los datos.

- Ejemplos prácticos:

- Hashes criptográficos: Son como una «huella digital» única de un archivo. Si el archivo cambia, aunque sea un solo carácter, su hash cambia, indicando que la integridad ha sido comprometida.

- Firmas digitales: Se usan para verificar la autenticidad de un documento digital y asegurar que no ha sido modificado desde que fue firmado.

- Control de versiones: En un documento de texto o código de software, esto permite rastrear todos los cambios, quién los hizo y cuándo, y revertir a versiones anteriores si es necesario.

- Validación de datos: Reglas en bases de datos que aseguran que los datos ingresados cumplen con ciertos criterios (por ejemplo, un número de teléfono tiene el formato correcto).

- Consecuencia de la pérdida: Datos financieros incorrectos, diagnósticos médicos erróneos, decisiones empresariales equivocadas, reputación dañada.

- Disponibilidad (A): La Información Siempre a tu Alcance ⏱️

- ¿Qué significa? Asegurar que los usuarios autorizados tengan acceso a la información y a los sistemas cuando la necesiten. La información debe estar operativa y funcional.

- Ejemplos prácticos:

- Sistemas de respaldo (Backups): Copias de seguridad de datos que pueden restaurarse en caso de pérdida o corrupción.

- Redundancia: Tener sistemas duplicados (servidores, conexiones a internet) para que si uno falla, el otro pueda tomar el relevo sin interrupción.

- Mantenimiento regular: Actualizar software, hardware y realizar chequeos para prevenir fallos.

- Planes de continuidad de negocio y recuperación ante desastres (BCP/DRP): Estrategias para mantener las operaciones esenciales y recuperar los sistemas después de un evento catastrófico (incendio, inundación, ataque informático masivo).

- Consecuencia de la pérdida: Interrupción del negocio, pérdida de ingresos, frustración del cliente, incapacidad para operar.

«La Seguridad de la Información es la suma de todas las acciones que una organización toma para proteger sus activos de información. No se trata solo de tecnología, sino de personas, procesos y cumplimiento normativo.» — Experto en Riesgos Empresariales

Alcance de la Seguridad de la Información 🌍

El alcance de la SI es vasto y abarca:

- Información digital: Bases de datos, correos electrónicos, archivos en la nube, sistemas operativos.

- Información física: Documentos en papel, informes impresos, cintas de respaldo, discos duros.

- Información verbal: Conversaciones telefónicas, reuniones, discusiones.

- Activos de hardware: Servidores, computadoras, dispositivos móviles, equipos de red.

- Software: Aplicaciones, sistemas operativos.

- Personas: Empleados, contratistas, clientes.

- Procesos: Flujos de trabajo, procedimientos operativos.

- Entorno: Instalaciones físicas, centros de datos.

Componentes de un Programa de Seguridad de la Información 🏗️

Un programa robusto de SI generalmente incluye:

- Políticas y Procedimientos: Documentos que establecen las reglas y directrices sobre cómo se debe manejar la información, quién tiene acceso, cómo se clasifican los datos, etc.

- Gestión de Riesgos: Identificar, evaluar y mitigar los riesgos a los que está expuesta la información. Esto incluye análisis de impacto, planes de acción y monitoreo continuo.

- Seguridad Física: Proteger los activos de información físicos, como edificios, centros de datos, servidores y documentos en papel, mediante cerraduras, cámaras, guardias y sistemas de control de acceso.

- Seguridad de Recursos Humanos: Capacitar a los empleados sobre las mejores prácticas de seguridad, gestionar el acceso de los empleados (altas, bajas, cambios de rol) y promover una cultura de seguridad.

- Continuidad del Negocio y Recuperación ante Desastres (BCP/DRP): Planes para asegurar que las operaciones críticas puedan continuar y recuperarse rápidamente después de un incidente grave.

- Cumplimiento Normativo: Asegurarse de que la organización cumpla con las leyes, regulaciones y estándares de la industria relacionados con la protección de datos (por ejemplo, GDPR, HIPAA, PCI DSS).

- Auditorías y Evaluaciones: Revisar periódicamente la efectividad de las medidas de seguridad implementadas y buscar áreas de mejora.

- Tecnología: Aunque no es lo único, la tecnología juega un papel importante. Esto incluye cifrado, sistemas de gestión de identidades y accesos (IAM), sistemas de respaldo, etc.

En resumen, la Seguridad de la Información es una disciplina integral y holística. Su objetivo es proteger la información de cualquier forma y en cualquier lugar, usando una combinación de personas, procesos y tecnología para garantizar la confidencialidad, integridad y disponibilidad. Es el marco general dentro del cual la ciberseguridad opera para proteger el componente digital de la información. Entender esto es clave para comprender las diferencias ciberseguridad y seguridad de la información.

Definiendo la Ciberseguridad (CS) 💻

Si la Seguridad de la Información es el paraguas, la Ciberseguridad es una de las varillas más importantes y visibles de ese paraguas. La Ciberseguridad se enfoca específicamente en la protección de sistemas informáticos, redes, programas y datos digitales contra ataques maliciosos, daños o accesos no autorizados. Su ámbito es el ciberespacio. 🌐

Piensa en la Ciberseguridad como la defensa de tu fortaleza digital. Se trata de proteger todo lo que está conectado a internet o a una red, desde tu teléfono móvil y tu computadora, hasta los servidores de una empresa y la infraestructura crítica de un país.

El Objetivo Principal: Proteger el Ciberespacio de Amenazas ⚔️

La ciberseguridad busca proteger los activos digitales de una organización o individuo, asegurando que los datos electrónicos no sean comprometidos por amenazas que se originan en el mundo digital. Esto incluye una variedad de actividades maliciosas que van desde el robo de datos hasta la interrupción de servicios.

Alcance de la Ciberseguridad 📡

El alcance de la CS es muy específico y se centra en:

- Redes: Proteger la infraestructura de red (routers, switches, firewalls) de accesos no autorizados, ataques de denegación de servicio (DDoS) o intrusiones.

- Aplicaciones: Asegurar el software y las aplicaciones (web, móviles, de escritorio) contra vulnerabilidades que los atacantes puedan explotar.

- Datos digitales: Proteger la información que se almacena, procesa y transmite electrónicamente.

- Sistemas informáticos: Servidores, estaciones de trabajo, dispositivos móviles y cualquier otro hardware que procese información digital.

- Nubes: Asegurar los datos y aplicaciones alojadas en servicios de computación en la nube.

- Dispositivos IoT (Internet de las Cosas): Proteger dispositivos conectados como cámaras inteligentes, termostatos, coches y electrodomésticos.

Tipos Comunes de Amenazas Cibernéticas 😈

El panorama de amenazas cibernéticas es vasto y evoluciona constantemente. Aquí algunos de los más comunes:

- Malware (Software Malicioso):

- Virus: Se adjuntan a programas y se propagan cuando el programa se ejecuta.

- Gusanos (Worms): Se replican por sí mismos a través de redes, sin necesidad de un programa anfitrión.

- Troyanos: Se disfrazan de software legítimo para engañar a los usuarios y obtener acceso a sus sistemas.

- Ransomware: Cifra los archivos de la víctima y exige un rescate (generalmente en criptomonedas) para restaurar el acceso. 💸

- Spyware: Recopila información sobre la actividad del usuario sin su conocimiento.

- Adware: Muestra anuncios no deseados.

- Rootkits: Permiten el control remoto de un sistema, ocultando su presencia.

- Phishing y Spear Phishing:

- Phishing: Intentos de engañar a las personas para que revelen información confidencial (contraseñas, datos bancarios) haciéndose pasar por una entidad legítima (banco, empresa de tecnología). Generalmente se hace por correo electrónico, pero también por SMS (smishing) o llamadas (vishing).

- Spear Phishing: Un ataque de phishing dirigido a un individuo o empresa específica, utilizando información personal para hacer el engaño más convincente.

- Ataques de Denegación de Servicio (DoS/DDoS):

- DoS: Un atacante inunda un sistema o red con tráfico para que no pueda responder a solicitudes legítimas, dejándolo inaccesible.

- DDoS: Se utiliza una red de computadoras comprometidas (botnet) para lanzar el ataque, haciéndolo mucho más potente y difícil de mitigar.

- Ataques Man-in-the-Middle (MitM):

- El atacante se interpone en una comunicación entre dos partes, interceptando y posiblemente modificando la información sin que ninguna de las partes lo sepa.

- Inyección SQL:

- Un atacante inserta código SQL malicioso en una consulta de base de datos a través de una aplicación web, lo que le permite acceder, modificar o eliminar datos.

- Ataques de Fuerza Bruta:

- Intentos sistemáticos de adivinar contraseñas o claves de cifrado probando todas las combinaciones posibles hasta encontrar la correcta.

- Ingeniería Social:

- Manipular psicológicamente a las personas para que realicen acciones o divulguen información confidencial. El phishing es una forma de ingeniería social.

«La ciberseguridad es la primera línea de defensa en la batalla digital. Sin ella, nuestros datos más preciados están a merced de quienes buscan explotar nuestras vulnerabilidades en línea.» — Analista de Ciberseguridad

Componentes de un Programa de Ciberseguridad 🛠️

Un programa de ciberseguridad efectivo se basa en varios pilares tecnológicos y operativos:

- Firewalls: Barreras que controlan el tráfico de red, permitiendo o bloqueando conexiones según reglas predefinidas.

- Antivirus y Anti-malware: Software diseñado para detectar, prevenir y eliminar software malicioso.

- Sistemas de Detección y Prevención de Intrusiones (IDS/IPS): Monitorean el tráfico de red en busca de actividades sospechosas o patrones de ataque y pueden bloquearlos automáticamente.

- Gestión de Identidad y Acceso (IAM): Sistemas que gestionan las identidades digitales y los permisos de los usuarios para acceder a recursos específicos.

- Cifrado: Convertir datos en un formato ilegible para proteger su confidencialidad durante el almacenamiento o la transmisión.

- Gestión de Vulnerabilidades y Parches: Identificar debilidades en sistemas y software y aplicar actualizaciones (parches) para corregirlas.

- Pruebas de Penetración (Pentesting): Realizar ataques simulados controlados para encontrar y explotar vulnerabilidades en un sistema o red antes de que lo hagan los atacantes reales.

- Monitoreo de Seguridad (SOC/SIEM): Centros de Operaciones de Seguridad (SOC) que utilizan Sistemas de Información y Gestión de Eventos de Seguridad (SIEM) para recopilar y analizar registros de seguridad, detectar incidentes y responder a ellos.

- Plan de Respuesta a Incidentes (IRP): Un conjunto de procedimientos para detectar, contener, erradicar y recuperar sistemas después de un incidente de ciberseguridad.

- Conciencia de Seguridad Cibernética: Capacitar a los usuarios sobre cómo reconocer y evitar amenazas cibernéticas (por ejemplo, correos de phishing).

En resumen, la Ciberseguridad es el conjunto de prácticas, procesos y tecnologías diseñadas para proteger los activos de información digitales de las amenazas cibernéticas. Es la parte técnica y especializada de la Seguridad de la Información que se ocupa del mundo en línea. Las diferencias ciberseguridad y seguridad de la información radican en su alcance y el tipo de amenazas que buscan mitigar.

Las Diferencias Clave: Un Análisis Profundo 🔍

Ahora que hemos definido ambos conceptos en detalle, es hora de ponerlos lado a lado para resaltar sus diferencias ciberseguridad y seguridad de la información. Entender estas distinciones es crucial para cualquier organización que busque una estrategia de seguridad robusta y efectiva.

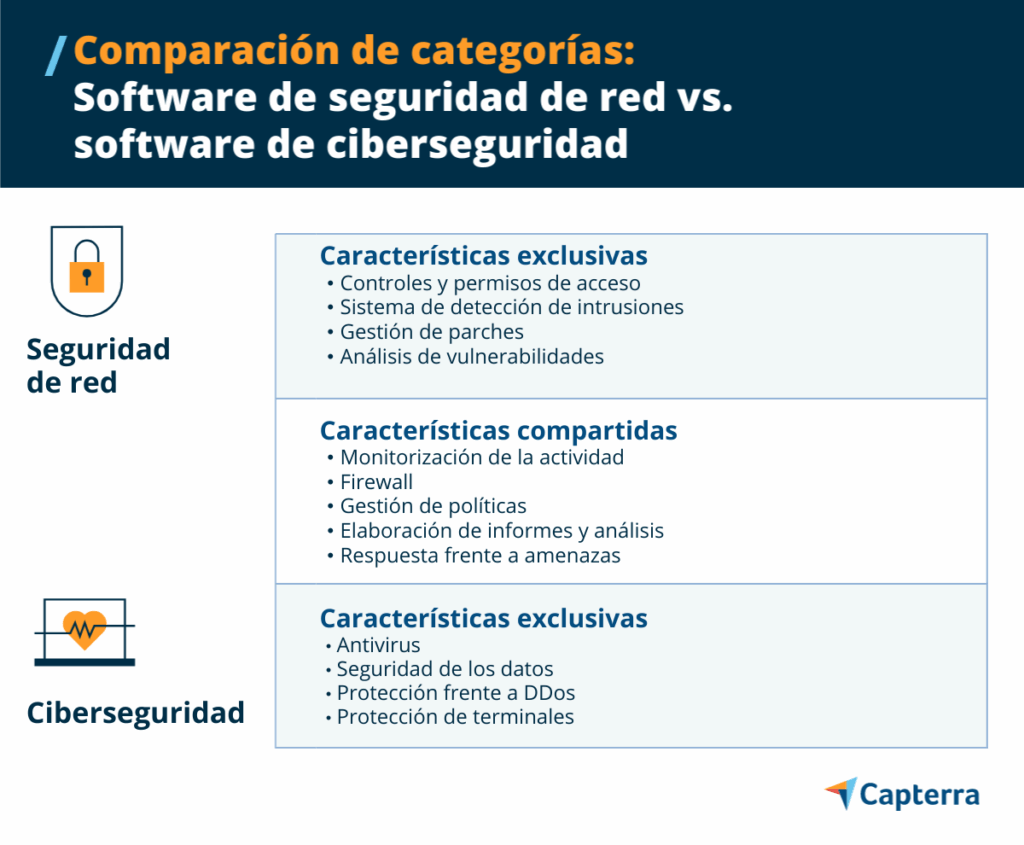

| Característica | Seguridad de la Información (SI) | Ciberseguridad (CS) |

|---|---|---|

| Alcance | Amplio y holístico. Protege la información en todas sus formas (digital, física, verbal, escrita). | Específico y técnico. Protege la información en su formato digital y los sistemas que la procesan. |

| Enfoque Principal | Gestión de riesgos de la información. Asegurar CIA (Confidencialidad, Integridad, Disponibilidad) para todos los datos. | Protección contra amenazas cibernéticas. Prevenir, detectar y responder a ataques en el ciberespacio. |

| Activos Protegidos | Todos los activos de información: documentos en papel, bases de datos digitales, conversaciones, servidores, laptops, etc. | Activos digitales: redes, sistemas operativos, software, hardware conectado a la red, datos electrónicos. |

| Tipos de Amenazas | Amplia gama: Desastres naturales (incendios, inundaciones), errores humanos, robos físicos, sabotaje, espionaje, y también ataques cibernéticos. | Amenazas cibernéticas: Malware (virus, ransomware), phishing, DDoS, hacking, ingeniería social online, vulnerabilidades de software. |

| Métodos y Herramientas | Políticas, procedimientos, formación del personal, gestión de riesgos, seguridad física (cerraduras, CCTV), clasificación de datos, así como herramientas digitales. | Firewalls, antivirus, IDS/IPS, SIEM, cifrado de datos digitales, pruebas de penetración, análisis de vulnerabilidades, planes de respuesta a incidentes cibernéticos. |

| Roles Profesionales | CISO (Chief Information Security Officer), Gerente de Riesgos, Auditor de Seguridad, Consultor de Cumplimiento. | Analista SOC, Ingeniero de Seguridad, Pentester, Investigador de Amenazas, Especialista en Respuesta a Incidentes. |

| Marco Temporal | Un enfoque más tradicional y de largo plazo en la gobernanza y gestión de la información. | Un campo en constante evolución, respondiendo a las nuevas y cambiantes amenazas tecnológicas. |

| Relación | El concepto general y el marco estratégico. La ciberseguridad es un subconjunto clave de la seguridad de la información. | Una disciplina especializada que implementa las medidas técnicas necesarias para proteger la información digital dentro del marco de la seguridad de la información. |

Explicación Detallada de Cada Diferencia:

1. Alcance: Lo General vs. Lo Específico 🎯

- Seguridad de la Información (SI): Su alcance es macro. Piensa en ella como la estrategia de seguridad de una ciudad entera. Se preocupa por la seguridad de la información en cualquier formato. Esto incluye:

- Información en papel: ¿Están los documentos financieros guardados bajo llave? ¿Quién puede acceder a los expedientes de personal?

- Información verbal: ¿Se discuten datos confidenciales en lugares públicos? ¿Hay políticas sobre cómo manejar llamadas telefónicas sensibles?

- Información digital: ¿Están los servidores protegidos? ¿Están los datos cifrados? (Aquí es donde la ciberseguridad entra en juego).

- Cualquier otro formato: Cintas de respaldo, microfichas, etc.

- Ciberseguridad (CS): Su alcance es micro y digital. Es una parte vital de la seguridad de la información, pero se limita al ámbito digital. Es como la estrategia de seguridad de la red de transporte público de esa ciudad. Se centra en:

- Sistemas operativos: Windows, Linux, macOS.

- Redes informáticas: Internet, redes internas (LANs, WANs).

- Hardware: Servidores, computadoras, dispositivos móviles.

- Software: Aplicaciones, bases de datos.

- Datos electrónicos: Correos electrónicos, documentos digitales, datos en la nube.

2. Enfoque Principal: Gestión de Riesgos Total vs. Defensa Digital 🛡️

- Seguridad de la Información (SI): El enfoque es la gestión integral de riesgos de la información. Esto implica identificar todos los riesgos posibles para la información (no solo digitales), evaluar su impacto y probabilidad, y luego implementar controles (técnicos, administrativos, físicos) para mitigar esos riesgos. El objetivo es proteger la información para que sea Confidencial, Íntegra y Disponible en todo momento.

- Ciberseguridad (CS): El enfoque es la defensa activa contra las amenazas cibernéticas. Su misión principal es prevenir ataques digitales, detectar intrusiones, responder a incidentes cuando ocurren y recuperarse rápidamente. Se preocupa por la implementación y el mantenimiento de las herramientas y procesos tecnológicos para proteger los activos digitales.

3. Activos Protegidos: Todos los Datos vs. Datos Digitales 💾

- Seguridad de la Información (SI): Protege todos los activos que contienen información. Esto es amplio e incluye:

- Documentos físicos (contratos, informes, planos).

- Dispositivos de almacenamiento físico (discos duros externos, USBs).

- Conversaciones y comunicaciones (reuniones, llamadas).

- Infraestructura física (edificios, centros de datos).

- Y, por supuesto, todos los activos digitales.

- Ciberseguridad (CS): Se concentra exclusivamente en los activos digitales. Esto es más específico e incluye:

- Servidores y computadoras.

- Bases de datos y aplicaciones.

- Dispositivos de red (routers, firewalls).

- Dispositivos móviles (smartphones, tablets).

- Tecnología operativa (OT) e Internet de las Cosas (IoT) cuando están conectados a redes.

4. Tipos de Amenazas: Amplio Espectro vs. Amenazas Cibernéticas 😈

- Seguridad de la Información (SI): Considera una gama muy amplia de amenazas que podrían afectar la CIA de la información. Esto incluye:

- Amenazas ambientales: Incendios, inundaciones, terremotos.

- Amenazas físicas: Robo, sabotaje, vandalismo.

- Errores humanos: Borrado accidental de datos, configuración incorrecta.

- Fallos de hardware/software: Discos duros que fallan, bugs de software.

- Amenazas internas: Empleados descontentos, negligencia.

- Y sí, las amenazas cibernéticas.

- Ciberseguridad (CS): Se enfoca específicamente en las amenazas que explotan vulnerabilidades en el entorno digital. Estas incluyen:

- Malware (ransomware, virus, troyanos).

- Ataques de phishing y spear phishing.

- Ataques de denegación de servicio (DDoS).

- Explotación de vulnerabilidades de software (zero-days).

- Ataques a la cadena de suministro de software.

- Ingeniería social a través de canales digitales.

5. Métodos y Herramientas: Holisticas vs. Tecnológicas 🛠️

- Seguridad de la Información (SI): Utiliza un enfoque mixto.

- Administrativas: Políticas de seguridad, procedimientos, formación de empleados, planes de contingencia.

- Físicas: Cerraduras, cámaras de seguridad, control de acceso a edificios, sistemas de detección de incendios.

- Técnicas (aquí es donde se solapa con CS): Cifrado, control de acceso digital, copias de seguridad.

- Ciberseguridad (CS): Principalmente se basa en herramientas y soluciones tecnológicas para proteger el entorno digital.

- Defensa perimetral: Firewalls, IDS/IPS.

- Protección de endpoints: Antivirus, EDR (Endpoint Detection and Response).

- Gestión de identidades: Autenticación multifactor (MFA), SSO (Single Sign-On).

- Monitoreo y análisis: SIEM (Security Information and Event Management), análisis de tráfico.

- Pruebas: Pentesting, escaneo de vulnerabilidades.

6. Roles Profesionales: Estrategas vs. Especialistas Técnicos 🧑💻

- Seguridad de la Información (SI): Los profesionales en SI suelen tener una visión más estratégica y de gestión de riesgos. Ejemplos incluyen:

- CISO (Chief Information Security Officer): Lidera la estrategia de seguridad de la información de la organización.

- Gerente de Riesgos: Identifica y evalúa riesgos en todos los ámbitos.

- Auditor de Seguridad: Revisa el cumplimiento de políticas y estándares.

- Consultor de Cumplimiento: Asegura que la organización cumpla con leyes y regulaciones (GDPR, HIPAA).

- Ciberseguridad (CS): Los profesionales en CS son más técnicos y operativos. Ejemplos incluyen:

- Analista de SOC (Security Operations Center): Monitorea eventos de seguridad y responde a incidentes.

- Ingeniero de Seguridad: Diseña, implementa y mantiene soluciones de seguridad.

- Pentester (Ethical Hacker): Realiza pruebas de penetración para encontrar vulnerabilidades.

- Investigador de Amenazas: Analiza nuevas amenazas y técnicas de ataque.

- Especialista en Respuesta a Incidentes: Gestiona la respuesta a los ciberataques.

Comprender estas diferencias ciberseguridad y seguridad de la información es fundamental para asignar roles, presupuestos y responsabilidades de manera efectiva dentro de una organización. No se trata de elegir una sobre la otra, sino de entender cómo se complementan para formar una defensa integral.

La Relación Intrínseca: ¿Cómo se Complementan? 🤝

A pesar de las claras diferencias ciberseguridad y seguridad de la información, es crucial entender que no son disciplinas separadas que compiten entre sí. Por el contrario, son dos caras de la misma moneda y se complementan de manera vital para formar una estrategia de seguridad robusta y efectiva. La ciberseguridad es, de hecho, un subconjunto esencial de la seguridad de la información.

Imagina la Seguridad de la Información como el cerebro de una operación de seguridad, y la Ciberseguridad como los brazos y las manos que ejecutan las tareas más técnicas y especializadas en el ámbito digital.

Ciberseguridad como Subconjunto de la Seguridad de la Información 🌳

Piensa en un árbol 🌳. El tronco y las raíces representan la Seguridad de la Información: es la base fundamental, el sistema de soporte vital que nutre y mantiene todo el árbol. Las ramas y las hojas, especialmente las que interactúan con el entorno exterior, representan la Ciberseguridad: son la parte especializada que protege al árbol de plagas digitales, enfermedades transmitidas por el aire (amenazas cibernéticas) y otros peligros externos que afectan directamente su salud digital.

La SI establece la estrategia general: ¿Qué información es importante? ¿Qué riesgos tenemos? ¿Cómo vamos a protegerla? ¿Quién es responsable? Una vez que estas preguntas se responden, la CS entra en juego para implementar las soluciones técnicas necesarias para proteger la información digital según esa estrategia.

Por ejemplo:

- SI decide: «Necesitamos asegurar que los datos de los clientes estén protegidos de accesos no autorizados, ya sea que estén en nuestros servidores, en la nube o en documentos impresos.» (Principio de Confidencialidad).

- CS implementa: «Para los datos digitales, ciframos las bases de datos, usamos autenticación multifactor para el acceso, configuramos firewalls para bloquear accesos externos no deseados y monitoreamos la red en busca de intrusiones.»

Sin la SI, la ciberseguridad podría estar operando en un vacío, sin una comprensión clara de qué información es más crítica o cuáles son los riesgos generales del negocio. Sin la CS, la SI no podría proteger eficazmente los activos de información en el entorno digital, que es donde reside la mayor parte de la información hoy en día.

Una Sin la Otra es Insuficiente 🚫

Una estrategia de seguridad que solo se enfoque en la ciberseguridad sería como instalar un sistema de alarma de última generación en tu casa, pero dejar las ventanas abiertas, sin cerraduras en las puertas y sin un plan para un incendio. Estarías protegido contra algunas amenazas digitales, pero vulnerable a muchas otras (físicas, humanas, ambientales).

Por otro lado, una estrategia que solo se enfoque en la seguridad de la información de manera tradicional, sin una fuerte ciberseguridad, sería como tener un plan de seguridad muy detallado para tu casa, pero sin un sistema de alarma digital ni antivirus para tus computadoras. Estarías preparado para un robo físico o un incendio, pero completamente expuesto a un ataque de ransomware o un robo de identidad en línea.

Ejemplos de Complementariedad:

- Plan de Recuperación ante Desastres (DRP):

- SI: Define la política de DRP, los objetivos de tiempo de recuperación (RTO) y punto de recuperación (RPO) para todos los datos (digitales y físicos), y los procedimientos para la continuidad del negocio.

- CS: Implementa las soluciones técnicas para el DRP digital, como copias de seguridad de datos en la nube, replicación de servidores y planes de conmutación por error para sistemas críticos.

- Gestión de Accesos:

- SI: Establece las políticas de quién puede acceder a qué tipo de información (digital o física), basándose en roles y necesidades.

- CS: Implementa los sistemas técnicos para hacer cumplir esas políticas en el ámbito digital, como sistemas de gestión de identidades y accesos (IAM), autenticación multifactor, y control de acceso basado en roles (RBAC) para sistemas y aplicaciones.

- Conciencia de Seguridad:

- SI: Desarrolla programas de capacitación sobre seguridad de la información que cubren desde el manejo de documentos confidenciales hasta la protección de datos personales.

- CS: Incluye módulos específicos sobre amenazas cibernéticas (phishing, malware), buenas prácticas de contraseñas y uso seguro de internet dentro de esos programas de capacitación.

«La ciberseguridad no es un fin en sí mismo, sino un medio indispensable para lograr los objetivos más amplios de la seguridad de la información en la era digital. Son un equipo invencible cuando trabajan juntas.» — Líder de Seguridad Empresarial

El Enfoque Holístico es la Clave 🔑

Para una protección integral, las organizaciones deben adoptar un enfoque holístico que integre ambos campos. Esto significa:

- Gobernanza Unificada: Una única estrategia de seguridad que abarque tanto la SI como la CS, liderada por un CISO o un comité de seguridad que entienda ambos dominios.

- Evaluación de Riesgos Integral: Considerar todos los tipos de riesgos (físicos, humanos, ambientales, cibernéticos) para todos los activos de información.

- Políticas Coherentes: Crear políticas que guíen tanto el manejo de la información física como la digital.

- Colaboración de Equipos: Fomentar la comunicación y colaboración entre los equipos de SI (más orientados a políticas y riesgos) y los equipos de CS (más técnicos y operativos).

- Conciencia y Capacitación Integral: Educar a los empleados sobre los riesgos de seguridad en todos los formatos de información y cómo mitigarlos.

En resumen, las diferencias ciberseguridad y seguridad de la información son importantes para la especialización y la claridad de roles, pero su verdadera fortaleza radica en su capacidad para trabajar juntas. La ciberseguridad es una herramienta poderosa y necesaria para la seguridad de la información en el mundo digital, y la seguridad de la información proporciona el marco y la dirección estratégica para que la ciberseguridad sea verdaderamente efectiva.

Importancia de Entender las Diferencias 🧠

Entender las diferencias ciberseguridad y seguridad de la información no es solo un ejercicio académico o una cuestión de semántica. Es una necesidad estratégica y operativa para cualquier organización o individuo que desee proteger sus activos valiosos de manera efectiva en el complejo panorama actual. Ignorar estas distinciones puede llevar a graves consecuencias, desde la asignación ineficiente de recursos hasta brechas de seguridad catastróficas.

Aquí te explicamos por qué es tan importante tener claridad sobre estos conceptos:

1. Asignación Eficiente de Recursos 💰

Cuando una organización no comprende las diferencias, es común que se invierta excesivamente en un área mientras se descuidan otras. Por ejemplo, una empresa podría gastar millones en firewalls y software antivirus (ciberseguridad), pero descuidar la capacitación de sus empleados sobre cómo manejar documentos confidenciales en papel o cómo evitar la ingeniería social (seguridad de la información). Esto crea vulnerabilidades significativas.

- ¿Qué pasa si no se entiende?

- Sobrecarga de ciberseguridad: Se compran herramientas de ciberseguridad costosas que no se alinean con los riesgos generales de la información de la empresa.

- Descuido de la seguridad física/humana: Se invierte poco en seguridad de edificios, políticas de acceso a documentos físicos o capacitación del personal, dejando grandes brechas.

- Presupuestos mal dirigidos: El dinero se gasta en soluciones que no abordan los riesgos más críticos para la organización.

- Beneficio de entender: Permite una planificación presupuestaria más inteligente y una asignación de recursos equilibrada entre todas las áreas de protección de la información. Se invierte donde el riesgo es mayor, sin importar si es digital o físico.

2. Desarrollo de Estrategias de Seguridad Efectivas 🗺️

Una estrategia de seguridad bien definida debe ser integral. Si los líderes de una organización confunden los términos, es probable que su estrategia sea incompleta o desalineada con sus necesidades reales.

- ¿Qué pasa si no se entiende?

- Estrategia fragmentada: Se crean «estrategias de ciberseguridad» que no consideran los riesgos no digitales o las políticas generales de manejo de la información.

- Falta de cobertura: No se abordan riesgos como el robo de propiedad intelectual en formato físico o la fuga de información a través de conversaciones no seguras.

- Visión de túnel: La organización solo ve el «problema cibernético» y no la imagen completa de la protección de la información.

- Beneficio de entender: Permite construir una estrategia de seguridad de la información holística que abarque todos los vectores de riesgo, integrando la ciberseguridad como un componente clave dentro de un marco más amplio. Esto asegura que todos los activos de información estén protegidos de manera coherente.

3. Cumplimiento Normativo y Legal ⚖️

Muchas leyes y regulaciones (como GDPR, HIPAA, PCI DSS) no solo exigen protección de datos digitales, sino también la protección de la información en general. Esto incluye políticas de privacidad, manejo de datos físicos, capacitación del personal y planes de respuesta a incidentes que no son exclusivamente cibernéticos.

- ¿Qué pasa si no se entiende?

- Multas y sanciones: Incumplimiento de regulaciones que tienen requisitos de seguridad de la información más allá de lo puramente digital.

- Daño reputacional: La organización es percibida como irresponsable en la protección de datos, incluso si tiene una «buena ciberseguridad».

- Procesos legales: Problemas legales derivados de la falta de protección de datos en formatos no digitales.

- Beneficio de entender: Asegura que la organización cumpla con todas las facetas de las leyes de protección de datos, no solo las relacionadas con ciberataques. Esto reduce el riesgo de multas y protege la reputación.

4. Gestión de Riesgos Integral 📊

La gestión de riesgos es el corazón de la seguridad de la información. Si solo se consideran los riesgos cibernéticos, se está perdiendo una parte crucial de la imagen.

- ¿Qué pasa si no se entiende?

- Evaluaciones de riesgo incompletas: Solo se evalúan los riesgos tecnológicos, ignorando los riesgos físicos, humanos o de procesos.

- Decisiones de mitigación erróneas: Se implementan controles que no abordan los riesgos más probables o de mayor impacto para la organización.

- Falsas sensaciones de seguridad: La organización cree que está segura porque tiene buenas defensas cibernéticas, pero es vulnerable a un ataque de ingeniería social o un robo físico.

- Beneficio de entender: Permite una evaluación de riesgos completa y precisa, identificando todas las posibles vulnerabilidades y amenazas a la información, lo que lleva a decisiones de mitigación más efectivas.

5. Definición Clara de Roles y Responsabilidades 🧑🤝🧑

Cuando la distinción es borrosa, las responsabilidades pueden superponerse o, peor aún, quedar sin asignar.

- ¿Qué pasa si no se entiende?

- Confusión de roles: Los equipos de «ciberseguridad» pueden ser responsables de la seguridad física o de la redacción de políticas generales, para lo cual quizás no tienen la experiencia.

- Brechas de responsabilidad: Algunas áreas de la seguridad de la información (como la gestión de documentos físicos o la concienciación sobre privacidad) pueden quedar sin un «dueño» claro.

- Conflictos internos: Disputas entre departamentos sobre quién es responsable de qué aspecto de la seguridad.

- Beneficio de entender: Facilita la creación de estructuras organizativas claras, con roles y responsabilidades bien definidos para los equipos de seguridad de la información (más estratégicos y de gobernanza) y los equipos de ciberseguridad (más técnicos y operativos).

«La claridad en la terminología de seguridad es el primer paso hacia una defensa robusta. Sin ella, estamos construyendo castillos de arena en el aire digital.» — Consultor de Seguridad Estratégica

En conclusión, comprender las diferencias ciberseguridad y seguridad de la información es fundamental para tomar decisiones informadas, construir defensas sólidas y proteger eficazmente los activos más valiosos de una organización en todas sus formas. Es la base para una gestión de riesgos madura y una postura de seguridad proactiva.

Casos de Uso y Ejemplos Prácticos 🏢

Para consolidar nuestra comprensión de las diferencias ciberseguridad y seguridad de la información, veamos algunos escenarios prácticos que ilustran cómo ambas disciplinas operan, tanto de forma independiente como en conjunto.

Escenario 1: Una Empresa de Contabilidad y un Incidente de Seguridad 💼

Imaginemos una empresa de contabilidad que maneja información financiera muy sensible de sus clientes.

1. Enfoque de Seguridad de la Información (SI):

- Políticas: La empresa tiene una política estricta de «escritorio limpio» (clean desk policy) para que ningún documento confidencial quede a la vista al final del día. 📝

- Seguridad física: Los archivadores con expedientes de clientes están bajo llave. El acceso a la oficina está restringido con tarjetas de identificación y cámaras de seguridad. 🔒

- Capacitación: Los empleados reciben formación anual sobre la importancia de la confidencialidad, cómo manejar los datos de los clientes y qué hacer con los documentos desechados (trituración). ♻️

- Clasificación de datos: Los datos de los clientes se clasifican como «Confidencial» y se establecen procedimientos claros para su almacenamiento y compartición.

- Continuidad del negocio: Existe un plan para operar desde una ubicación alternativa en caso de un desastre natural que afecte la oficina principal.

2. Enfoque de Ciberseguridad (CS):

- Protección de red: La red de la oficina está protegida por un firewall de última generación y un sistema de detección de intrusiones (IDS) para bloquear accesos no autorizados. 🛡️

- Antivirus/Anti-malware: Todos los ordenadores tienen un software antivirus actualizado que escanea constantemente en busca de amenazas. 🦠

- Cifrado de datos: Las bases de datos donde se almacena la información financiera de los clientes están cifradas. Las comunicaciones por correo electrónico también usan cifrado. 🔐

- Copias de seguridad: Se realizan copias de seguridad automáticas y cifradas de todos los datos digitales importantes a un servicio en la nube seguro. ☁️

- Autenticación: Los empleados deben usar contraseñas fuertes y autenticación multifactor (MFA) para acceder a los sistemas.

- Monitoreo: El equipo de TI monitorea constantemente los registros del sistema en busca de actividad sospechosa (SIEM).

El Incidente: Un empleado cae en un ataque de phishing. 🎣

Un empleado recibe un correo electrónico muy convincente que parece ser de su banco, pidiéndole que haga clic en un enlace y «verifique» sus credenciales. El empleado, a pesar de la capacitación, entra en pánico y hace clic, introduciendo sus credenciales.

- Respuesta de Ciberseguridad: El sistema de SIEM detecta un acceso inusual a la cuenta del empleado desde una IP desconocida. El equipo de CS bloquea inmediatamente la cuenta del empleado y aísla su ordenador de la red para evitar la propagación de un posible malware. Se inicia una investigación forense digital. 🕵️♀️

- Respuesta de Seguridad de la Información: El equipo de SI, informado por CS, activa el plan de respuesta a incidentes de seguridad de la información. Se notifica a la dirección, se evalúa si se comprometieron datos confidenciales de clientes (¿qué tipo de datos? ¿cuántos?), se prepara un plan de comunicación con los clientes afectados (si aplica) y con las autoridades reguladoras. Se revisan las políticas de capacitación para reforzar la concienciación sobre phishing. Se evalúa el impacto total en la Confidencialidad, Integridad y Disponibilidad de la información. 🗣️

En este caso, la ciberseguridad detectó y contuvo la amenaza digital, mientras que la seguridad de la información manejó las ramificaciones más amplias del incidente, incluyendo el impacto en el negocio, la comunicación y el cumplimiento.

Escenario 2: Una Universidad y la Protección de Datos Académicos 🎓

Una universidad maneja una vasta cantidad de información: registros de estudiantes, investigaciones, datos de personal, propiedad intelectual.

1. Enfoque de Seguridad de la Información (SI):

- Políticas de privacidad: La universidad tiene políticas claras sobre cómo se recopilan, usan y comparten los datos de los estudiantes y el personal, en cumplimiento con regulaciones como GDPR o FERPA.

- Seguridad de documentos: Los expedientes académicos en papel se guardan en archivos con acceso restringido. Se utilizan destructoras de papel industriales para documentos sensibles.

- Propiedad intelectual: Se establecen acuerdos de confidencialidad (NDA) para proyectos de investigación sensibles y se controlan los accesos a laboratorios específicos.

- Concienciación: Se realizan campañas regulares para educar a profesores, personal y estudiantes sobre la importancia de proteger la información, tanto en línea como fuera de línea.

- Gestión de riesgos: Se realiza un análisis de riesgos para identificar posibles amenazas a los datos de investigación sensibles, incluyendo espionaje industrial o robo de patentes.

2. Enfoque de Ciberseguridad (CS):

- Seguridad de la red Wi-Fi: La red inalámbrica de la universidad está segmentada y protegida con autenticación robusta para estudiantes, personal y visitantes.

- Protección de servidores académicos: Los servidores que alojan las bases de datos de estudiantes y los sistemas de gestión del aprendizaje (LMS) están protegidos con firewalls de aplicaciones web (WAF) y monitoreo constante.

- Antivirus en laboratorios: Todas las computadoras en los laboratorios están equipadas con software de seguridad actualizado.

- Gestión de vulnerabilidades: Se realizan escaneos regulares de vulnerabilidades en los sistemas de la universidad y se aplican parches de seguridad rápidamente.

- Respuesta a incidentes cibernéticos: Existe un equipo dedicado a responder a ciberataques, como intentos de fraude con credenciales o ataques DDoS al portal de la universidad.

El Incidente: Un investigador pierde su laptop con datos sensibles. 😥

Un profesor de investigación pierde su laptop personal mientras viaja. La laptop contenía datos de un proyecto de investigación confidencial.

- Respuesta de Ciberseguridad: Si la laptop estaba cifrada y tenía una política de borrado remoto (wipe), el equipo de CS intenta borrar los datos de forma remota. Si la laptop estaba conectada a la red de la universidad, se revisan los registros de acceso para ver si hubo alguna actividad inusual antes de la pérdida.

- Respuesta de Seguridad de la Información: El equipo de SI investiga la naturaleza de los datos perdidos (¿eran datos personales de sujetos de investigación? ¿propiedad intelectual?). Se activa el plan de notificación de brechas de datos si la información personal fue comprometida. Se revisan las políticas de seguridad de dispositivos móviles y se refuerza la capacitación sobre el cifrado de laptops y el almacenamiento seguro de datos fuera de la red de la universidad. Se evalúa el impacto legal y reputacional de la pérdida.

Estos ejemplos demuestran cómo la Ciberseguridad se enfoca en las defensas tecnológicas y la respuesta a incidentes digitales, mientras que la Seguridad de la Información proporciona el marco general, las políticas, la gestión de riesgos y la respuesta a las implicaciones más amplias de cualquier incidente, sin importar su origen. Juntas, ofrecen una defensa completa.

El Futuro de la Seguridad de la Información y la Ciberseguridad 🔮

El panorama de la información y las amenazas está en constante evolución. A medida que la tecnología avanza, también lo hacen las técnicas de ataque y la complejidad de los datos que necesitamos proteger. Por lo tanto, el futuro de la Seguridad de la Información (SI) y la Ciberseguridad (CS) estará marcado por la innovación, la adaptación y una mayor integración.

Convergencia y Especialización simultánea 🔄

Aunque hemos destacado las diferencias ciberseguridad y seguridad de la información, la tendencia es hacia una mayor convergencia estratégica. Las organizaciones se darán cuenta de que no pueden tratar estos campos de forma aislada. La gestión de riesgos de la información (SI) y la protección del ciberespacio (CS) se entrelazarán aún más en una única estrategia de seguridad empresarial.

Al mismo tiempo, la especialización dentro de cada campo continuará y se intensificará. Veremos más roles hiperespecializados en ciberseguridad (por ejemplo, expertos en seguridad de la nube, analistas de inteligencia de amenazas, ingenieros de seguridad de IoT) y en seguridad de la información (especialistas en gobernanza de datos, auditores de cumplimiento de IA).

Nuevas Amenazas y Tecnologías Emergentes 🤖

El surgimiento de nuevas tecnologías trae consigo nuevos vectores de ataque y desafíos de seguridad:

- Inteligencia Artificial (IA) y Aprendizaje Automático (ML):

- Para el bien: La IA se utilizará cada vez más para la detección de anomalías, análisis predictivo de amenazas y automatización de la respuesta a incidentes, mejorando la eficiencia de la ciberseguridad.

- Para el mal: Los atacantes también usarán IA para crear malware más sofisticado, realizar ataques de ingeniería social más convincentes y automatizar ataques a gran escala. Esto significa que la SI deberá considerar riesgos relacionados con el uso ético y seguro de la IA, y la CS deberá desarrollar defensas basadas en IA.

- Internet de las Cosas (IoT) y Tecnología Operativa (OT):

- Con miles de millones de dispositivos IoT conectados (hogares inteligentes, ciudades inteligentes, industria 4.0), la superficie de ataque se expande exponencialmente. Proteger estos dispositivos, a menudo con recursos limitados y vulnerabilidades inherentes, será un desafío clave para la ciberseguridad.

- La SI tendrá que considerar cómo la información generada por estos dispositivos (a menudo datos personales o críticos) se clasifica, almacena y protege.

- Computación Cuántica:

- Aunque aún está en sus primeras etapas, la computación cuántica tiene el potencial de romper los algoritmos de cifrado actuales. Esto impulsará la investigación y el desarrollo de la «criptografía post-cuántica», un desafío masivo para la ciberseguridad.

- La SI deberá planificar la migración a nuevos estándares de cifrado para proteger la confidencialidad de la información a largo plazo.

- Metaverso y Realidad Extendida (XR):

- A medida que las experiencias virtuales se vuelven más inmersivas, surgirán nuevos desafíos de seguridad y privacidad. La protección de identidades digitales, activos virtuales y datos biométricos será crucial.

- La SI deberá establecer políticas para la gestión de la información en estos nuevos entornos, mientras que la CS deberá asegurar las plataformas y las interacciones.

Enfoque en la Resiliencia y la Adaptabilidad 💪

En lugar de solo prevenir ataques, el futuro de la seguridad se centrará más en la resiliencia. Esto significa que las organizaciones asumirán que las brechas ocurrirán y se enfocarán en cómo pueden detectar, responder y recuperarse rápidamente para minimizar el impacto.

- Ciberseguridad: Desarrollará capacidades de «caza de amenazas» (threat hunting), respuesta automatizada y recuperación rápida de sistemas.

- Seguridad de la Información: Se centrará en planes de continuidad del negocio aún más robustos, gestión de crisis y comunicación efectiva durante y después de un incidente.

La Importancia Creciente de la Cultura de Seguridad 🧑🤝🧑

El «factor humano» sigue siendo la mayor vulnerabilidad. En el futuro, la educación y la concienciación sobre seguridad no serán solo un requisito, sino una parte integral de la cultura de cualquier organización.

- SI: Promoverá una cultura de seguridad general, donde cada empleado entienda su rol en la protección de la información.

- CS: Se enfocará en capacitar a los usuarios para reconocer las tácticas de ingeniería social más avanzadas y proteger sus identidades digitales.

«El futuro de la seguridad no es solo sobre la tecnología más avanzada, sino sobre la adaptabilidad de nuestras defensas y la inteligencia de nuestras personas para enfrentar lo desconocido.» — Visionario de la Seguridad Digital

En resumen, el futuro de la Seguridad de la Información y la Ciberseguridad estará marcado por una mayor complejidad, la necesidad de una integración más profunda y un enfoque continuo en la resiliencia y la adaptabilidad frente a un panorama de amenazas en constante cambio. Comprender las diferencias ciberseguridad y seguridad de la información seguirá siendo fundamental para navegar este futuro con éxito.

Consejos para una Estrategia de Seguridad Integral ✨

Una vez que comprendemos a fondo las diferencias ciberseguridad y seguridad de la información y cómo se complementan, el siguiente paso es aplicar este conocimiento para construir una estrategia de seguridad integral y robusta. Aquí te ofrecemos algunos consejos prácticos que puedes implementar en tu organización o incluso a nivel personal.

1. Desarrolla una Estrategia de Seguridad de la Información Holística 🗺️

- Define qué es valioso: Identifica toda la información crítica en tu organización, sin importar su formato (digital, físico, verbal). Esto incluye datos de clientes, propiedad intelectual, registros financieros, etc.

- Clasifica tu información: Asigna niveles de sensibilidad a la información (pública, interna, confidencial, secreta). Esto te ayudará a decidir qué nivel de protección necesita cada tipo de dato.

- Establece políticas claras: Crea un conjunto de reglas y directrices sobre cómo se debe manejar la información, quién puede acceder a ella y bajo qué circunstancias. Asegúrate de que estas políticas cubran tanto el ámbito digital como el físico.

2. Implementa un Programa de Gestión de Riesgos Integral 📊

- Identifica todas las amenazas: No te limites a las amenazas cibernéticas. Considera desastres naturales, errores humanos, robos físicos, fallos de hardware, y por supuesto, ataques digitales.

- Evalúa la probabilidad y el impacto: Para cada amenaza identificada, determina qué tan probable es que ocurra y cuál sería su impacto en tu organización.

- Mitiga los riesgos: Desarrolla e implementa controles para reducir los riesgos. Esto podría incluir desde la instalación de sistemas de respaldo y firewalls (ciberseguridad) hasta la mejora de la seguridad física de las instalaciones y la capacitación del personal (seguridad de la información).

3. Fortalece tus Defensas de Ciberseguridad 💻

- Protección del perímetro: Implementa firewalls robustos, sistemas de detección y prevención de intrusiones (IDS/IPS) y soluciones de seguridad de correo electrónico.

- Seguridad de endpoints: Asegúrate de que todos los dispositivos (computadoras, laptops, móviles) tengan antivirus/anti-malware actualizados, cifrado de disco y monitoreo de actividad.

- Gestión de identidades y accesos (IAM): Utiliza contraseñas fuertes, autenticación multifactor (MFA) y control de acceso basado en roles (RBAC) para limitar el acceso solo a quienes lo necesitan.

- Actualizaciones y parches: Mantén todo el software y hardware actualizado para cerrar vulnerabilidades conocidas.

- Copias de seguridad y recuperación: Realiza copias de seguridad regulares y cifradas de todos tus datos digitales importantes y prueba tus planes de recuperación ante desastres cibernéticos.

4. Prioriza la Conciencia y Capacitación del Personal 🧑🤝🧑

- Formación continua: Ofrece capacitaciones regulares y obligatorias sobre seguridad de la información y ciberseguridad para todos los empleados, desde la alta dirección hasta el personal de primera línea.

- Simulacros de phishing: Realiza ejercicios de phishing simulados para ayudar a los empleados a reconocer y reportar correos electrónicos sospechosos.

- Cultura de seguridad: Fomenta una cultura donde la seguridad es responsabilidad de todos, y donde los empleados se sientan cómodos reportando sospechas o incidentes.

5. Asegura la Seguridad Física de la Información 🔒

- Control de acceso: Implementa sistemas de control de acceso (tarjetas, biométricos) para edificios, salas de servidores y archivadores.

- Vigilancia: Utiliza cámaras de seguridad (CCTV) para monitorear áreas sensibles.

- Protección de documentos: Asegura que los documentos confidenciales se almacenen de forma segura y se eliminen adecuadamente (trituración).

- Planes de contingencia: Ten planes para proteger la información física en caso de desastres naturales (incendios, inundaciones).

6. Establece Planes de Respuesta a Incidentes (IRP) y Continuidad del Negocio (BCP) 🚨

- Planificación: Desarrolla planes detallados para responder a todo tipo de incidentes de seguridad, ya sean cibernéticos (ataques de ransomware) o no cibernéticos (pérdida de datos físicos).

- Roles y responsabilidades: Define claramente quién hace qué en caso de un incidente.

- Pruebas: Prueba regularmente tus planes de IRP y BCP para asegurarte de que son efectivos y que el personal sabe cómo actuar bajo presión.

7. Monitorea y Mejora Continuamente 📈

- Monitoreo constante: Utiliza herramientas de monitoreo (como SIEM para ciberseguridad) para detectar actividades sospechosas en tiempo real.

- Auditorías regulares: Realiza auditorías internas y externas para evaluar la efectividad de tus controles de seguridad e identificar áreas de mejora.

- Adaptación: El panorama de amenazas cambia constantemente. Revisa y actualiza tu estrategia de seguridad regularmente para adaptarte a nuevas amenazas y tecnologías.

«La seguridad no es un destino, sino un viaje continuo. Requiere vigilancia constante, adaptación y una comprensión clara de todos los elementos en juego.» — Experto en Protección de Datos

Al seguir estos consejos, no solo estarás abordando las diferencias ciberseguridad y seguridad de la información, sino que también estarás construyendo una defensa robusta y adaptable que protegerá tus activos de información más valiosos de una amplia gama de amenazas, garantizando la continuidad de tus operaciones y la confianza de tus stakeholders.

Conclusión: Dos Caras de la Misma Moneda 🪙

Hemos llegado al final de nuestro viaje a través de las diferencias ciberseguridad y seguridad de la información. Esperamos que ahora tengas una comprensión clara y profunda de que, aunque a menudo se usan indistintamente, son conceptos distintos pero intrínsecamente relacionados y complementarios.

La Seguridad de la Información (SI) es el campo amplio y holístico que se ocupa de proteger la información en todas sus formas (digital, física, verbal) y en todos sus estados (en reposo, en tránsito, en uso). Su objetivo supremo es garantizar la Confidencialidad, Integridad y Disponibilidad de esa información, gestionando un espectro completo de riesgos que van desde desastres naturales hasta errores humanos y, por supuesto, amenazas cibernéticas. Es la estrategia y la gobernanza.

La Ciberseguridad (CS), por otro lado, es un subconjunto vital y especializado de la Seguridad de la Información. Se enfoca exclusivamente en la protección de los activos de información digitales (redes, sistemas, software, datos electrónicos) contra las amenazas que se originan en el ciberespacio. Es la táctica y la implementación tecnológica en el ámbito digital.

No se trata de elegir una sobre la otra, sino de reconocer que la ciberseguridad es una herramienta indispensable para lograr los objetivos de la seguridad de la información en nuestra era digital. Una estrategia de seguridad verdaderamente efectiva y resiliente integra ambas, asegurando que todos los activos de información estén protegidos de todas las amenazas posibles, sin importar su origen o formato.

Al comprender estas diferencias ciberseguridad y seguridad de la información, las organizaciones pueden asignar mejor sus recursos, desarrollar estrategias más coherentes, cumplir con las regulaciones y, en última instancia, proteger lo más valioso: su información. En un mundo donde los datos son el nuevo oro, la claridad en estos conceptos no es un lujo, sino una necesidad.

¡Protege tu información, en todas sus formas! 🚀

💡 Pon a Prueba tus Conocimientos: ¿Ciberseguridad o Seguridad de la Información?

Meta Title:

Meta Description:

Daniel Rodrigues es un líder innovador experto en tecnologías avanzadas como Ciber Seguridad, Seguridad de la información, Inteligencia Artificial, Big Data, IoT y Realidad Virtual. Combina una visión estratégica con experiencia en gestión de P&L, fusiones y adquisiciones, y dirección de equipos complejos. Sus especialidades incluyen el desarrollo de negocio, la transformación digital y la seguridad.